برترین تکنیک ها و فناوری های جنگ سایبری

در مقاله جنگ سایبری: حملات سایبری حمایت شده توسط دولت ملی، ماهیت جنگ در دنیای مجازی اینترنت و تفاوت آن با جنگ های معمولی را مورد بحث قرار دادیم. ما همچنین توضیح دادیم که چرا نوعی “سایبرگدون” – یک جنگ سایبری تمام عیار – اتفاق نیفتاده و به احتمال زیاد هرگز رخ نخواهد داد. در این پست به این خواهیم پرداخت که کدام بازیگران دولتی عملیات جنگ سایبری را انجام دادهاند، تکنیکهایی که در کمپینهای خود استفاده کردهاند و چه فناوریهایی برای دفاع در برابر حملات جنگ سایبری در دسترس هستند.

گروه های جنگ سایبری

بازیگران دولتی

پنج دولت-ملت وجود دارند که میدانند قادر به راهاندازی یک جنگ سایبری در مقیاس بزرگ هستند.

- نیروی پشتیبانی استراتژیک ارتش آزادیبخش خلق چین: چین مسئول بسیاری از حملات سایبری به موسسات دولتی و خصوصی در ایالات متحده، هند، روسیه، کانادا و فرانسه شناخته شده است، دولت چین همه اتهامات را رد کرده و این موضع را استدلال می کند که چین نه یک تهدید، بلکه قربانی تعداد زیادی از حملات سایبری است

- فرماندهی پدافند سایبری ایران که زیر نظر ستاد مشترک نیروهای مسلح ایران فعالیت می کند و به عنوان یک قدرت نظامی نوظهور در این زمینه محسوب می شود.

- دفتر ۱۲۱ کره شمالی حدود ۵۹۰۰ هکر را به کار می گیرد و آن را به سومین اپراتور بزرگ جنگ سایبری و امنیت سایبری در جهان پس از ایالات متحده و روسیه تبدیل می کند.

- نیروهای عملیات اطلاعات روسیه و همچنین واحد ۲۶۱۶۵ و واحد ۷۴۴۵۵

- فرماندهی سایبری ایالات متحده و گروه ویژه عملیات مشترک ARES، به همراه تعداد زیادی عملیات امنیت سایبری تحت گروه هایی مانند ارتش، ذخیره ارتش، گارد ملی ارتش، نیروی دریایی، نیروی هوایی، بال فضای مجازی ۶۸۸ و نیروی فضایی

علاوه بر این، بسیاری از کشورهای دیگر قابلیتهای جنگ سایبری را ظاهراً برای دفاع توسعه دادهاند.

مزدوران جنگ سایبری

به همان اندازه که تعداد واحدهای عملیاتی امنیت سایبری بازیگران دولتی وجود دارد، آنها فقط بخش قابل مشاهده ماشین جنگ سایبری جهانی هستند که بیشتر آنها توسط گروه های هکری اجرا می شوند که توسط بازیگران دولتی تامین مالی می شوند. مزدوران سایبری برای انجام هر کاری از نظارت گرفته تا حملات DDoS در دسترس هستند. برای مثال، گروه NSO بدنام اسرائیلی، نرم افزار جاسوسی آیفون خود، Pegasus، را به سازمان های دولتی در سراسر جهان از جمله اداره پلیس نیویورک، و دولت های مکزیک، پاناما، غنا و عربستان سعودی فروخته است. این نرم افزارهای جاسوسی بر روی تلفن های همراه سیاستمداران و مقامات دولتی، روسای شرکت ها، روزنامه نگاران، فعالان و حتی آونر نتانیاهو [او]، پسر نخست وزیر وقت بنیامین نتانیاهو، یافت شده است.

هکتیویست ها

در حالی که هکرهایی که بر سر یک هدف درگیر میشوند – هکریستها – نه توسط یک بازیگر دولتی ایجاد میشوند و نه تامین مالی میشوند، میتوانند نیروی مهمی در یک جنگ سایبری، برای مثال، با راهاندازی یک حمله DDoS در مقیاس بزرگ علیه یک طرف یا طرف دیگر باشند. مشکل طرفی که هکتیویست ها از آن حمایت می کنند این است که آنها قابل کنترل نیستند و می توانند در طرح حمله طرف خود دخالت کنند یا حتی آن را خنثی کنند. برای طرف دیگر، مشکل این است که حملات اغلب توزیعشده و ناهماهنگ میتوانند حملات پیچیدهتری را که توسط بازیگران دولت-ملت انجام میشوند، پنهان کنند. یکی از بهترین نمونه های هکتیویسم، گروه بین المللی غیرمتمرکز Anonymous است.

حامیان این گروه را «مبارزان آزادی» و رابین هودهای دیجیتالی نامیدهاند، در حالی که منتقدان آنها را «یک اوباش سایبری» یا «تروریستهای سایبری» توصیف کردهاند. در سال ۲۰۱۲، تایم، Anonymous را یکی از ۱۰۰ فرد تأثیرگذار در جهان نامید. نمایه رسانه ای ناشناس تا سال ۲۰۱۸ کاهش یافت، اما این گروه در سال ۲۰۲۰ دوباره ظهور کرد تا از اعتراضات جورج فلوید و سایر دلایل حمایت کند. – ویکیپدیا

انواع حملات سایبری

جاسوسی سایبری

در جنگ سایبری، جاسوسی همان اهدافی را دارد که در جنگ های متعارف وجود دارد، یعنی یادگیری هر چه بیشتر در مورد منابع فیزیکی، اطلاعاتی و امنیت سایبری دشمن. این می تواند شامل استفاده از هک سرورها و شبکه ها، حملات فیشینگ و مهندسی اجتماعی برای نقشه برداری از شبکه های هدف، نقض منابع داده و سپس استخراج اطلاعات باشد.

خرابکاری سایبری

هدف خرابکاری در جنگ سایبری تضعیف، از کار انداختن، فاسد یا از بین بردن خدمات اطلاعاتی، اقدامات امنیت سایبری و منابع یک هدف است. کرم استاکس نت (نگاه کنید به زیر)، که توسط ایالات متحده و اسرائیل برای آسیب رساندن به قابلیت های پردازش سوخت هسته ای ایران ساخته شده است، نمونه ای عالی از خرابکاری سایبری است.

جنگ روانی سایبری و تبلیغات

جنگ روانی یا PsyOps از زمان های بسیار قدیم در جنگ های متعارف استفاده می شده است. به عنوان مثال، در نبرد پلوسیوم در سال ۵۲۵ قبل از میلاد، نیروهای ایرانی گربهها را به عنوان یک تاکتیک روانی علیه مصریها که گربهها را حیواناتی مقدس میدانستند، در مقابل خود به جنگ بردند. در عصر دیجیتال، دولت-ملتها از PsyOps سایبری برای ایجاد هرج و مرج اجتماعی از طریق کمپینهای اطلاعات نادرست، حملات باجافزار، تسخیر و تخریب وبسایتها، و حملات انکار خدمات توزیع شده برای ناتوان کردن وبسایتها و خدمات استفاده میکنند.

تکنیک های جنگ سایبری

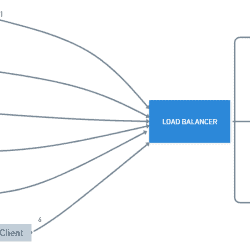

حملات انکار سرویس توزیع شده (DDoS)

یک حمله انکار سرویس توزیع شده (DDoS) از تکنیکهای مختلفی برای پر کردن یک هدف با درخواستهای جعلی استفاده میکند که میتواند عملیات و سیستمها را مختل یا متوقف کند و دسترسی غیرنظامیان، پرسنل نظامی و امنیتی یا نهادهای تحقیقاتی به وبسایتها را مسدود کند. از بین انواع حملات سایبری، حملات DDoS ساده ترین آنها هستند. در روزهای اولیه حمله روسیه به اوکراین، یک سری حملات DDoS برای مدت کوتاهی دولت و بانکهای اوکراین را خاموش کرد و مقامات آمریکایی و بریتانیایی روسیه را به عنوان منبع شناسایی کردند. آن نوبرگر، معاون مشاور امنیت ملی ایالات متحده، به خبرنگاران در کاخ سفید گفت که واشنگتن به دنبال پاسخگویی روسیه به خاطر اقدامات تهاجمی خود در فضای سایبری است.

فیشینگ، نیزه فیشینگ و صید نهنگ

حملات فیشینگ هر کسی را هدف قرار می دهد که ممکن است روی پیوندی در یک پیام ایمیل کلیک کند، به این امید که رایانه، امنیت سایبری و اتصالات شبکه آنها به خطر بیفتد. تلاش متمرکزتر، spearphishing، افرادی را هدف قرار می دهد که در یک تجارت خاص یا یک صنعت خاص کار می کنند تا سعی کنند به کسب و کار دسترسی پیدا کنند. برای اجرای یک حمله spearphishing، مهاجمان ممکن است از ترکیبی از جعل ایمیل، URL های پویا و دانلودهای درایو بای برای دور زدن کنترل های امنیتی استفاده کنند.

حملات صید نهنگ با دقت زیادی بر روی مدیران سطح بالا با دسترسی به داده های سازمانی یا امور مالی هدف قرار می گیرند. به عنوان مثال، یک مدیر اجرایی دارای مجوز تأیید مالی ممکن است ایمیلی از یک مدیر اجرایی سطح C دریافت کند که از آنها می خواهد فوراً مقدار زیادی پول را برای پوشش پرداخت فروشنده یا تعهدات مشابه منتقل کنند.

باج افزار

استفاده از بدافزاری که درایوهای دیسک کامپیوتر را رمزگذاری میکند و تقاضای پرداخت میکند، معمولاً به ارزهای دیجیتال، اساس حمله باجافزار است. این حملات اغلب از طریق فیشینگ انجام میشوند و به یکی از رایجترین تکنیکهای اخاذی و انکار خدمات تبدیل شدهاند. در سال ۲۰۲۱، “گزارش بررسیهای نقض دادههای Verizon” نشان داد که باجافزار عامل ۱۰ درصد از کل نقضها بوده است و مرکز شکایات جرایم اینترنتی FBI با افزایش ۶۲ درصدی سال به سال در باجافزار با ۲۰۸۴ شکایت باجافزار از ژانویه تا جولای گزارش کرده است.

نمونه هایی از جنگ سایبری

در حالی که شناسایی منشا حمله جنگ سایبری می تواند دشوار باشد، برخی از مهاجمان امنیت سایبری را می توان با روش های حمله، کدگذاری بدافزار یا اطلاعاتی که از طریق کانال های مخفی به دست می آورند شناسایی کرد. در اینجا چند نمونه از حملات جنگ سایبری وجود دارد که نه تنها به دلیل اندازه و گستردگی، بلکه به دلیل وجود شواهد زیادی برای شناسایی متجاوزان قابل توجه بودند:

- ۲۰۰۷: حمله انکار سرویس توزیع شده توسط یک بات نت متشکل از بیش از یک میلیون کامپیوتر، وب سایت های دولتی، تجاری و رسانه ای استونی را نابود کرد. گمان می رود روسیه عامل حمله امنیت سایبری به انگیزه تنش سیاسی بین دو کشور باشد.

- ۲۰۰۹: یک شبکه جاسوسی سایبری که تصور می شد چینی است، اگرچه دولت چین آن را تکذیب کرد، به نام “GhostNet” به سازمان های دولتی و خصوصی در بیش از ۱۰۰ کشور در سراسر جهان هک شد و اطلاعات محرمانه را استخراج کرد.

- ۲۰۱۰: حمله سایبری به تأسیسات پردازش سوخت هستهای ایران منجر به تخریب فیزیکی تقریباً ۱۰۰۰ سانتریفیوژ غنیسازی اورانیوم توسط کرم رایانهای استاکسنت شد. شواهد حاکی از آن است که این کرم توسط ایالات متحده و اسرائیل در تلاشی مشترک به نام عملیات المپیک ساخته شده است.

- ۲۰۱۴: پس از انتشار فیلم “مصاحبه” که تصویری منفی از کیم جونگ اون ارائه می کرد، ناشر سونی پیکچرز مورد حمله قرار گرفت. جای تعجب نیست که حمله امنیت سایبری به هکرهای دولت کره شمالی نسبت داده شده است.

- ۲۰۱۴ تا ۲۰۱۶: یک گروه جرایم سایبری سازمان یافته روسی به نام Fancy Bear، نیروهای موشکی و توپخانه اوکراینی را با استفاده از بدافزار از طریق یک برنامه اندروید آلوده که توسط واحد توپخانه D-30 Howitzer برای مدیریت دادههای هدفگیری استفاده میشد، هدف قرار داد. این یک حمله بسیار موفق بود که منجر به انهدام بیش از ۸۰ درصد از هویتزرهای D-30 اوکراین شد.

- ۲۰۲۲: در حالی که روسیه حملات سایبری متعددی را علیه اوکراین انجام داده است که منتهی به این سال می شود، گروه هکری به نام Anonymous در اواخر فوریه ۲۰۲۲ با ادعای حمله به وزارت دفاع روسیه به روسیه اعلام جنگ کرد. سایر گروههای هکریستی از جمله Ghostsec، (یک ناشناس یک اسپینآف)، AgainstTheWest، SHDWsec، پارتیزانهای سایبری بلاروس، و ادمین Raidforums نیز به روسیه حمله میکنند.

مطالب زیر را حتما بخوانید:

قوانین ارسال دیدگاه در سایت

- چنانچه دیدگاهی توهین آمیز باشد و متوجه اشخاص مدیر، نویسندگان و سایر کاربران باشد تایید نخواهد شد.

- چنانچه دیدگاه شما جنبه ی تبلیغاتی داشته باشد تایید نخواهد شد.

- چنانچه از لینک سایر وبسایت ها و یا وبسایت خود در دیدگاه استفاده کرده باشید تایید نخواهد شد.

- چنانچه در دیدگاه خود از شماره تماس، ایمیل و آیدی تلگرام استفاده کرده باشید تایید نخواهد شد.

- چنانچه دیدگاهی بی ارتباط با موضوع آموزش مطرح شود تایید نخواهد شد.

نظرات کاربران

متاسفیم! برای ثبت دیدگاه باید وارد شوید!